كان للأمن السيبراني أهمية في تسهيل العمل والإنتاج عن بُعد منذ عامين من التحول الرقمي، ولاحظنا هذا الأمر في أول شهرين من جائحة COVID-19. ولا تقتصر الحلول الأمنية على اكتشاف التهديدات في هذا العصر من الحوسبة فحسب، بل تعمل كطائرات تحكم ...

انتشرت في الآونة الأخيرة هجمات برامج الفدية وانتهاكات البيانات وعمليات الاحتيال عبر رسائل البريد الإلكتروني للابتزاز والتصيد الاحتيالي على الإنترنت، وأصبحنا نسمع كثيرًا عبارة “احترس من الجرائم الإلكترونية” ولكن دون جدوى، فسرعان ما تتحول صرخات التحذير إلى خيوط بيضاء، وهذا ...

قد يكون أمن المعلومات مخيفًا حتى بالنسبة للمحترفين الأكثر مهارة من الناحية الفنية، وأصبح يمثل أحد التحديات التي تواجه مديري المدارس والمعلمين أثناء محاولة حماية الطلاب من الهجمات الاحتيالية المحتملة من الشبكة العنكبوتية، خاصة في ظل اضطرار المنظومات التعليمية بالعديد ...

تواجه هواتف أندرويد التي تعمل بمعالج (Qualcomm Snapdragon) قلقًا أمنيًا؛ حيث اكتشف باحثو الأمن في شركة “Check Point” للأمن السيبراني أكثر من 400 نقطة ضعف في التعليمات البرمجية. وزعم الباحثون أن هذه “الأجزاء الضعيفة من التعليمات البرمجية” تم العثور عليها ...

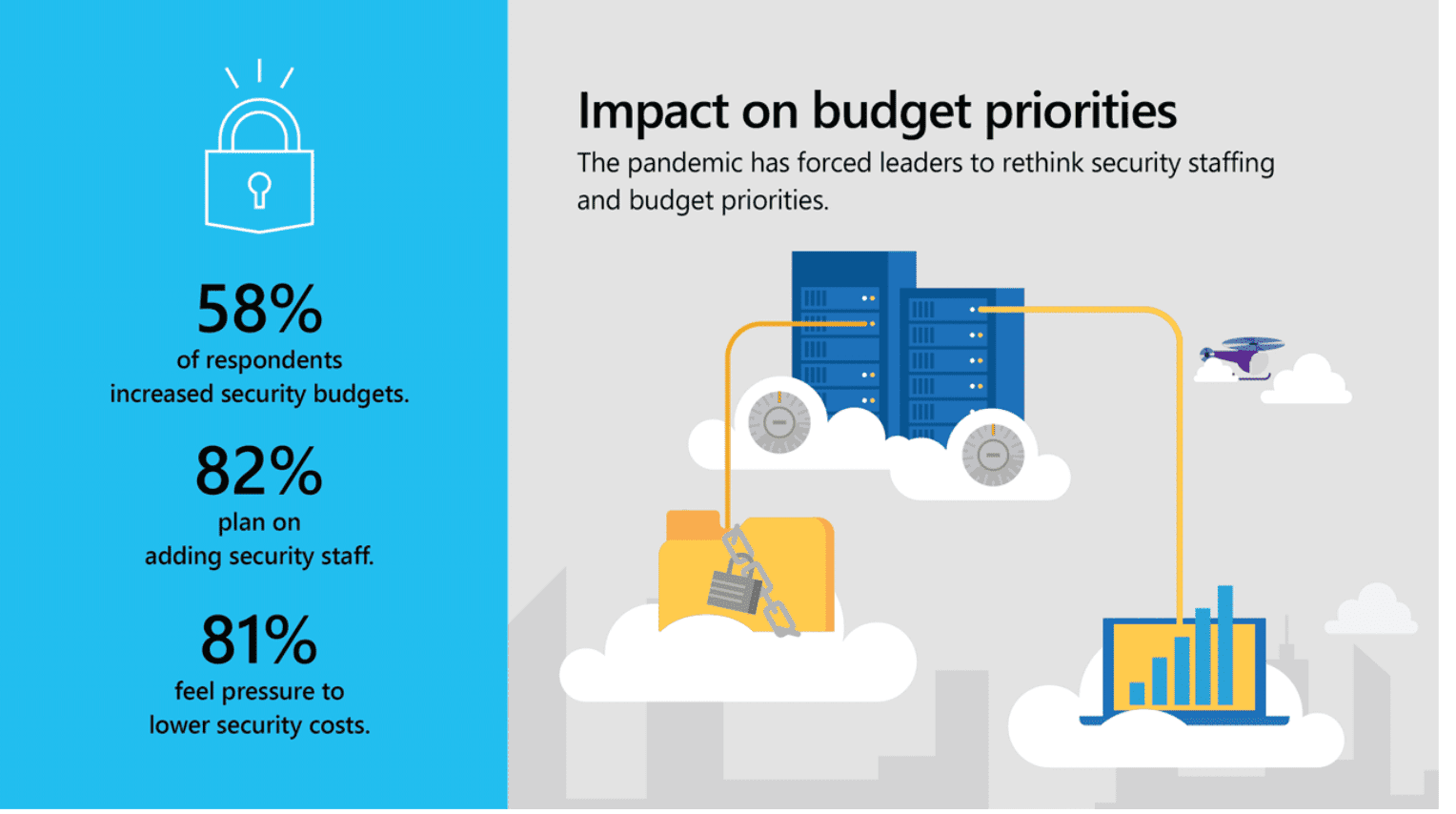

بينما نتطلع إلى مستقبل الأمن السيبراني يجب أن نأخذ في الاعتبار الماضي القريب ونفهم ما علمنا إياه وباء فيروس كورونا بشأن احتياجاتنا الأمنية. أثبتت العديد من منصات الأمن السيبراني عدم كفاءتها عندما تحولت نسبة كبيرة من القوى العاملة في العالم ...

غالبًا ما تحاول برامج أندرويد الضارة خداعك، على سبيل المثال، يطلق تطبيق جوّال يُسمى Ads Blocker على نفسه خدمة مفيدة لتقليل إعلانات الجوال المزعجة، والتي تظهر أحيانًا لتغطية شاشتك عندما تكون على وشك الوصول إلى شيء مهم. لكن المستخدمين اكتشفوا ...

أحد التطبيقات الغريبة لتقنية “الديب فيك”، تقنية الذكاء الاصطناعي المستخدمة لمعالجة المحتوى السمعي البصري ، وهي عملية الاحتيال الصوتي العميق. يستخدم المخترقون التعلم الآلي لاستنساخ صوت شخص ما، ثم يجمعون هذا الصوت مع تقنيات الهندسة الاجتماعية لإقناع الأشخاص بنقل الأموال ...

كانت طرق عملنا بدأت تتغير قبل جائحة كورونا، وعلى الرغم من أن رقمنة القوى العاملة كانت تتطور ببطء، إلا أن القليل من الشركات كانت مستعدة للتحول الكامل إلى العمل عن بُعد.وما فعلته أزمة COVID-19 هو تسريع التحول إلى العمل من ...

نحن نعيش الآن في عالم متصل ببعضه، بدءًا من الخدمات المصرفية عبر الإنترنت، وحتى البنية التحتية الحكومية؛ لذلك لا يمكن اعتبار سلامة الشبكات في هذه المرحلة مشكلة سطحية؛ حيث يعتبر الهجوم الإلكتروني في الوقت الحاضر مصدر قلق عالمي، فهناك بعض ...

تقرير: مارينا عزت الفريد لم يعد اختراق حسابات التواصل الاجتماعي أمرًا صعبًا، فلا يريد القراصنة منك الضغط على رابط أو صورة أو تنزيل ملف أو الضغط على رسالة عبر الإيميل، ليعرف عنك معلوماتك منذ لحظة ولادتك إلى أخطر يوم في ...